Этические и юридические аспекты создания и распространения программного обеспечения для несанкционированного получения и распространения интимных изображений

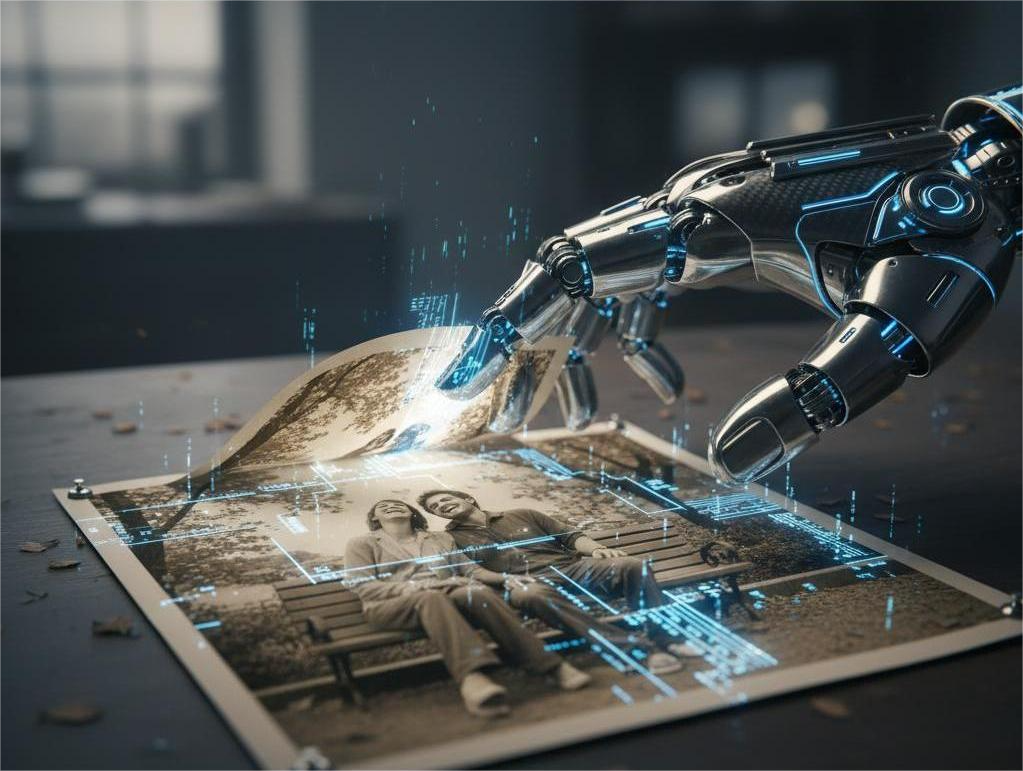

Создание и распространение программного обеспечения, предназначенного для несанкционированного получения и распространения интимных изображений (так называемый «deepfake» контент, программы для взлома аккаунтов, шпионское ПО и т.д.), является одной из наиболее острых и тревожных проблем в современном цифровом мире. Эта деятельность не только нарушает фундаментальные права человека на неприкосновенность частной жизни и достоинство, но и влечет за собой серьезные юридические последствия. Данная статья подробно рассматривает этические и юридические аспекты, связанные с разработкой, распространением и использованием подобного программного обеспечения.

Этические аспекты

Этика разработки программного обеспечения всегда ставит перед создателями вопрос об ответственности за потенциальное использование их продукта. В случае программного обеспечения, предназначенного для несанкционированного получения и распространения интимных изображений, этические соображения приобретают особую остроту.

- Нарушение приватности: Создание инструментов, позволяющих получить доступ к личным данным и интимным изображениям без согласия, является грубым нарушением права на приватность.

- Ущерб репутации: Распространение интимных изображений без согласия может нанести непоправимый ущерб репутации жертвы, привести к социальной изоляции и психологическим травмам.

- Сексуальная эксплуатация: Такое программное обеспечение часто используется для сексуальной эксплуатации и шантажа.

- Отсутствие согласия: Основной этический принцип – получение явного и осознанного согласия на использование личных данных и изображений. Разработка инструментов, игнорирующих этот принцип, является неприемлемой.

- Ответственность разработчика: Разработчики несут моральную ответственность за предвидение и предотвращение злоупотреблений их продуктом. Даже если программное обеспечение создано для «исследовательских» целей, необходимо принимать меры для предотвращения его использования в незаконных целях.

Юридические аспекты

Юридическая ответственность за создание и распространение программного обеспечения для несанкционированного получения и распространения интимных изображений варьируется в зависимости от юрисдикции, но в большинстве стран это является серьезным преступлением.

Российское законодательство

В Российской Федерации данная деятельность регулируется несколькими статьями Уголовного кодекса РФ:

- Статья 137 УК РФ (Нарушение неприкосновенности частной жизни): Несанкционированное получение, обработка и распространение информации о частной жизни лица.

- Статья 138 УК РФ (Нарушение тайны переписки, телефонных переговоров, почтовой, телеграфной или электронной переписки): Взлом аккаунтов и перехват личной переписки.

- Статья 242.1 УК РФ (Незаконный доступ к компьютерной информации): Взлом компьютерных систем и получение доступа к информации, содержащейся в них.

- Статья 242.2 УК РФ (Создание, распространение, хранение, использование вредоносных программ для ЭВМ): Разработка и распространение шпионского ПО и вирусов.

- Статья 242.3 УК РФ (Незаконные действия с использованием информации, составляющей государственную тайну): (Может быть применима, если взломанные данные содержат конфиденциальную информацию).

Кроме того, распространение интимных изображений без согласия может квалифицироваться как клевета (Статья 128.1 УК РФ) и унижение достоинства личности (Статья 5.61 КоАП РФ);

Международное законодательство

На международном уровне не существует единого закона, регулирующего данную деятельность, однако многие страны принимают собственные законы, направленные на защиту приватности и борьбу с киберпреступностью. Например, в Европейском Союзе действует Общий регламент по защите данных (GDPR), который устанавливает строгие правила обработки персональных данных.

Ответственность разработчиков и распространителей

Юридическая ответственность может наступить не только для лиц, непосредственно осуществляющих взлом и распространение изображений, но и для разработчиков программного обеспечения, если будет доказано, что они предвидели возможность злоупотребления их продуктом и не приняли мер для предотвращения этого. Распространители такого программного обеспечения также несут ответственность за содействие в совершении преступления.

Технические меры противодействия

Помимо юридических мер, существуют технические способы противодействия созданию и распространению несанкционированных интимных изображений:

- Разработка алгоритмов обнаружения deepfake: Исследователи активно работают над созданием алгоритмов, способных выявлять поддельные изображения и видео.

- Усиление безопасности аккаунтов: Использование надежных паролей, двухфакторной аутентификации и других мер безопасности может значительно снизить риск взлома аккаунтов.

- Разработка инструментов для удаления контента: Платформы социальных сетей и поисковые системы должны предоставлять пользователям возможность быстро и эффективно удалять несанкционированные изображения и видео.

- Блокировка доступа к вредоносному ПО: Антивирусные программы и брандмауэры могут помочь заблокировать доступ к вредоносному программному обеспечению.

Создание и распространение программного обеспечения для несанкционированного получения и распространения интимных изображений является серьезной проблемой, требующей комплексного подхода. Необходимо сочетать юридические меры, технические решения и повышение осведомленности общественности о рисках и последствиях данной деятельности. Разработчики программного обеспечения должны осознавать свою ответственность и принимать меры для предотвращения злоупотреблений их продуктом. Только совместными усилиями можно эффективно бороться с этой угрозой и защитить права и достоинство каждого человека.

Важно: Данная статья носит информационный характер и не является юридической консультацией. В случае возникновения конкретных юридических вопросов рекомендуется обратиться к квалифицированному юристу.