Вредоносная деятельность: Распространение вирусов и кража данных

Вредоносная деятельность в цифровом пространстве включает распространение вирусов, кражу данных и финансовые потери․

Атаки могут маскироваться под полезные приложения, такие как инструменты для отслеживания здоровья или криптовалюты,

но на самом деле заражают устройства программами-вымогателями и шпионским ПО․ Утечки данных и компрометация информации –

распространенные последствия, особенно для бухгалтеров, подвергшихся атакам в 2025 году․ Зловред может красть личную информацию․

Способы заражения устройств вредоносным ПО

Заражение устройств вредоносным программным обеспечением происходит различными путями, часто маскируясь под легитимные программы․

Распространенным способом являются спам-сообщения и вредоносные вложения в электронных письмах, которые обманом заставляют пользователей

запускать зараженные файлы․ Также, вредоносное ПО активно распространяется через торренты и пиратские загрузки, предлагая фальшивые

инструменты или приложения․ Особую опасность представляют программы, замаскированные под полезные утилиты, такие как приложения для

контроля физической активности, криптовалюты или даже программы для отслеживания COVID-19․ Эти фальшивые программы, вместо обещанных

услуг, инфицируют устройства различными видами вредоносного ПО, включая программы-вымогатели, угрозы для шпионажа и кейлоггеры․

Важно помнить, что вирусы не могут самостоятельно размножаться, пока жертва не «впустит» их в систему․ Троянские программы, такие как Trojan Plug x,

Trojan․Yontoo․1 и Trojan Facebook․310, часто используются для кражи, удаления или замены персональной информации․

Кроме того, вредоносное ПО может распространяться через зараженные веб-сайты и уязвимости в программном обеспечении,

поэтому важно регулярно обновлять операционную систему и антивирусное ПО․ Киберпреступники используют эти методы для совершения преступлений

в киберпространстве, включая кражу банковских данных и конфиденциальной информации․

Типы вредоносных программ

Вредоносные программы представлены широким спектром угроз, каждая из которых имеет свои особенности и цели․ Классические компьютерные вирусы

размножаются, заражая файлы и системы, в то время как троянские программы маскируются под легитимное ПО, чтобы обмануть пользователей․

Сетевые черви распространяются по сетям, используя уязвимости в программном обеспечении, а хакерские утилиты предоставляют злоумышленникам

доступ к системам для проведения атак․ Сталкерское ПО (шпионское ПО) тайно собирает информацию о пользователях, а бут-киты заражают

загрузочный сектор диска, обеспечивая постоянный контроль над системой․ Ботнеты представляют собой сети зараженных компьютеров,

используемых для проведения DDoS-атак и рассылки спама․ Особую опасность представляют вирусы-вымогатели (шифровальщики), которые

шифруют данные пользователей и требуют выкуп за их расшифровку․ Скрытый майнинг (криптоджекинг) использует ресурсы компьютера жертвы

для добычи криптовалюты без его ведома․ Важно понимать, что многие вредоносные программы, такие как Trojan Plug x, Trojan․Yontoo․1 и

Trojan Facebook․310, направлены на кражу, удаление или замену персональной информации․ Эти типы угроз постоянно эволюционируют,

поэтому важно поддерживать актуальность антивирусного ПО и соблюдать правила кибербезопасности․ Зловред может управлять устройствами без разрешения․

Модели использования вредоносного ПО

Модели использования вредоносного ПО разнообразны и постоянно развиваются, отражая меняющиеся цели и методы злоумышленников․

Распространение через спам-сообщения и торренты остается распространенным способом заражения, маскируя вредоносное ПО под

полезные программы или файлы․ Злоумышленники часто используют социальную инженерию, обманывая пользователей, чтобы те самостоятельно

запустили вредоносный код․ Эксплойты уязвимостей в программном обеспечении позволяют злоумышленникам удаленно заражать системы

без ведома пользователей․ Целевые атаки направлены на конкретные организации или лиц, с целью кражи конфиденциальной информации

или нанесения финансового ущерба․ Криптоджекинг использует зараженные компьютеры для майнинга криптовалюты, снижая производительность

системы и увеличивая счета за электроэнергию․ Программы-вымогатели шифруют данные и требуют выкуп за их расшифровку,

парализуя работу организаций и частных лиц․ Кража данных является одной из основных целей, позволяя злоумышленникам продавать

конфиденциальную информацию на черном рынке или использовать ее для шантажа․ В 2025 году наблюдался всплеск кибератак на бухгалтеров,

что подчеркивает необходимость усиления мер безопасности․ Важно помнить, что вредоносное ПО может маскироваться под инструменты

для контроля физической активности или приложения для криптовалют, поэтому необходимо проявлять осторожность при загрузке и установке

программного обеспечения․ Злоумышленники используют различные методы для совершения преступлений в киберпространстве․

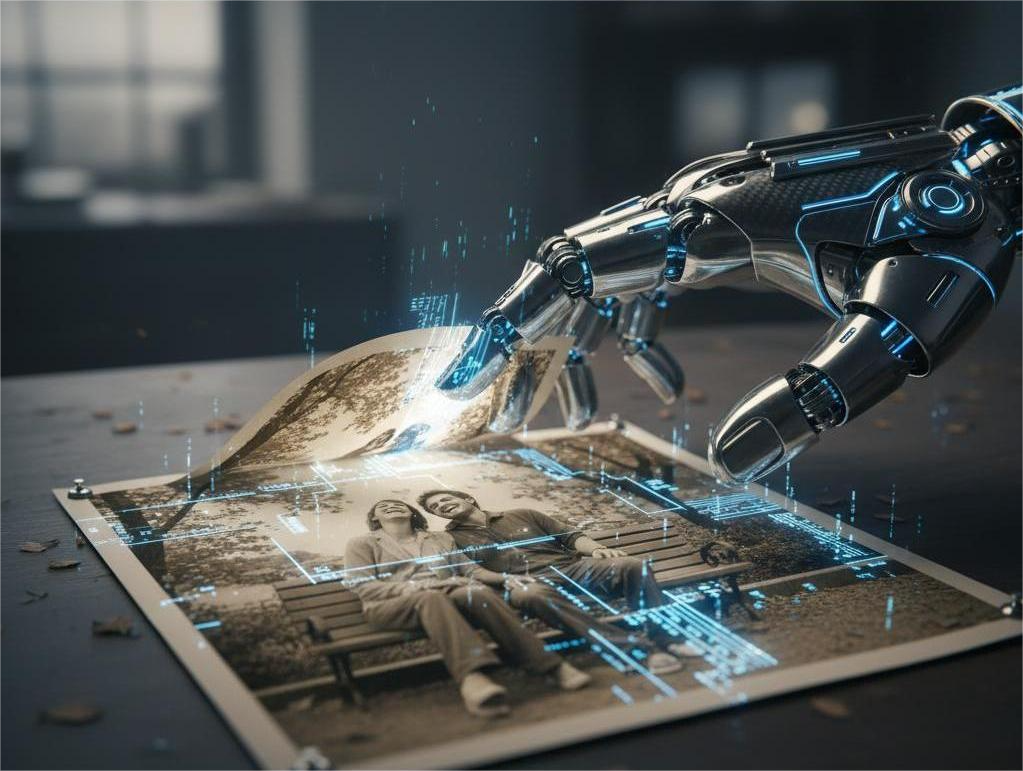

Приглашаем вас протестировать возможности нашего AI-инструмента для автоматического оживления фотографий. Загрузите свой снимок на нашем сайте и создайте уникальную анимацию уже сегодня!