Анализ уязвимостей фронтальных камер и механизмов обработки изображений в ботах-эксплуататорах

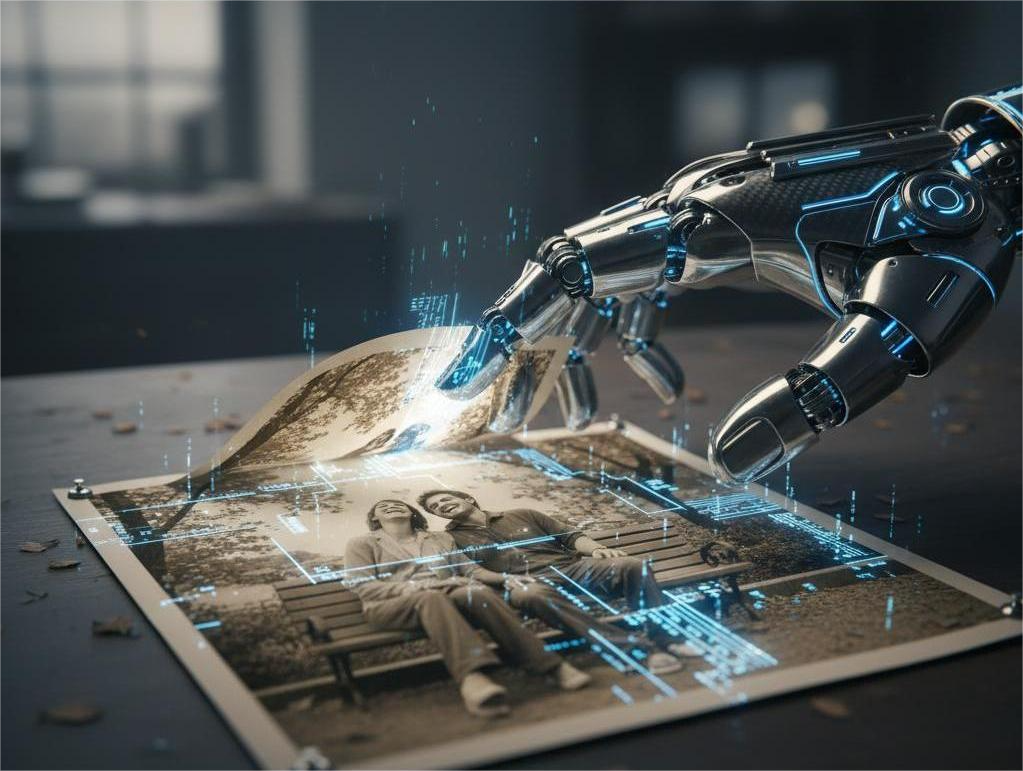

В настоящее время наблюдается экспоненциальный рост числа устройств, оснащенных фронтальными камерами, включая смартфоны, ноутбуки, планшеты и системы видеонаблюдения. Данный тренд, наряду с расширением функциональности, сопряжен с увеличением потенциальных векторов атак и уязвимостей, которые могут быть использованы злоумышленниками для создания ботов-эксплуататоров. Настоящая статья посвящена детальному анализу этих уязвимостей, а также механизмам обработки изображений, которые могут быть скомпрометированы.

Уязвимости фронтальных камер

Аппаратные уязвимости

Аппаратные уязвимости фронтальных камер, как правило, связаны с недостаточной защитой от физического доступа и возможностью модификации прошивки. Некоторые камеры, особенно в бюджетном сегменте, не имеют механизмов защиты от несанкционированного доступа к аппаратным компонентам, что позволяет злоумышленникам извлекать данные или внедрять вредоносный код.

Программные уязвимости

Программные уязвимости являются наиболее распространенным вектором атак на фронтальные камеры. К ним относятся:

- Уязвимости в прошивке камеры: Устаревшая или некорректно разработанная прошивка может содержать ошибки, которые позволяют злоумышленникам получить контроль над камерой. Примером может служить эксплуатация уязвимости Heartbleed в OpenSSL, которая затронула множество встраиваемых устройств, включая камеры видеонаблюдения. Отсутствие регулярных обновлений прошивки усугубляет данную проблему.

- Уязвимости в драйверах камеры: Драйверы, обеспечивающие взаимодействие камеры с операционной системой, также могут содержать уязвимости, позволяющие злоумышленникам получить доступ к данным или выполнить произвольный код.

- Уязвимости в приложениях, использующих камеру: Приложения, имеющие доступ к камере, могут быть скомпрометированы, что позволит злоумышленникам получить доступ к видеопотоку или другим данным.

Механизмы обработки изображений и их уязвимости

Алгоритмы распознавания изображений

Алгоритмы распознавания изображений, используемые в системах видеонаблюдения и ритейла, подвержены различным типам атак. Например, возможно обмануть систему, используя специально разработанные изображения или паттерны, которые приводят к ложным срабатываниям или, наоборот, к игнорированию важных событий. Как показала практика, некоторые программные продукты для управления мерчандайзингом продолжают использовать системное приложение камеры, которое легко обмануть, используя специализированные алгоритмы проверки уникальности изображений.

Аналитика на борту камер

Функция аналитики на борту камер, позволяющая выполнять обработку видеопотока непосредственно на устройстве, также может быть использована злоумышленниками. Например, можно скомпрометировать алгоритмы детекции деградации изображения, чтобы скрыть факт саботажа или несанкционированного доступа. Интеграция камер по нативным протоколам производителя также может представлять угрозу, если протокол не имеет достаточных механизмов аутентификации и шифрования.

Боты-эксплуататоры и использование уязвимостей камер

Создание ботнетов

Уязвимые камеры часто используются для создания ботнетов – сетей зараженных устройств, которые могут быть использованы для проведения DDoS-атак, рассылки спама или других вредоносных действий. Вредоносное ПО, такое как Mirai, продемонстрировало возможность захвата контроля над полумиллионом уязвимых устройств IoT, включая камеры видеонаблюдения.

Шпионаж и слежка

Скомпрометированные камеры могут быть использованы для шпионажа и слежки за пользователями. Злоумышленники могут получить доступ к видеопотоку и записывать видео или делать снимки без ведома владельца устройства.

Вымогательство

Злоумышленники могут использовать скомпрометированные камеры для вымогательства денег у владельцев устройств. Например, они могут угрожать публикацией конфиденциальных видеозаписей, если не будет выплачена определенная сумма.

Меры защиты

- Регулярное обновление прошивки и драйверов: Установка последних обновлений позволяет устранить известные уязвимости.

- Использование надежных паролей: Сложные и уникальные пароли затрудняют несанкционированный доступ к камере.

- Ограничение доступа к камере: Предоставление доступа к камере только тем приложениям, которым он действительно необходим.

- Использование VPN: Шифрование трафика между камерой и сервером управления.

- Мониторинг сетевой активности: Обнаружение подозрительной активности, которая может указывать на взлом камеры.

- Использование систем обнаружения вторжений (IDS): Автоматическое обнаружение и блокирование атак на камеру;

Уязвимости фронтальных камер и механизмов обработки изображений представляют серьезную угрозу для безопасности пользователей. Злоумышленники могут использовать эти уязвимости для создания ботов-эксплуататоров, проведения шпионажа, вымогательства и других вредоносных действий. Принятие соответствующих мер защиты, таких как регулярное обновление прошивки и драйверов, использование надежных паролей и ограничение доступа к камере, является необходимым условием для обеспечения безопасности.

Количество символов (с пробелами): 5505