Как боты-раздеваторы обманом списывают деньги: схемы мошенничества и способы защиты

Как боты-«раздеваторы» обманом списывают деньги: схемы мошенничества и способы защиты

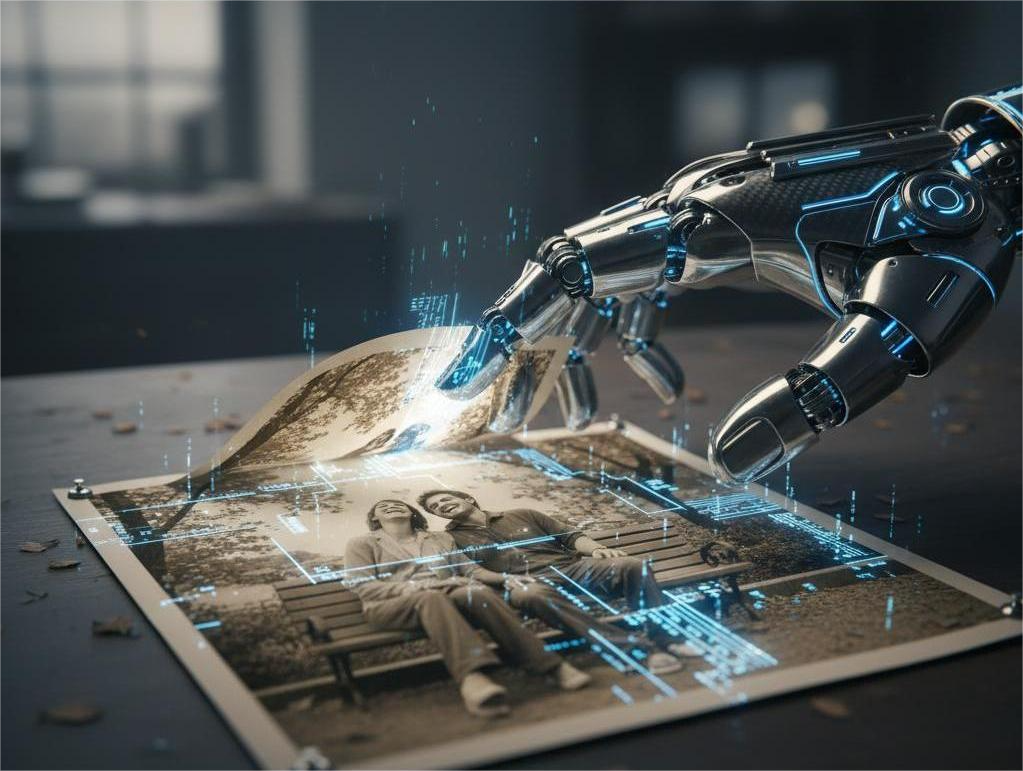

Что такое боты-«раздеваторы» и как они работают?

Боты-«раздеваторы» – это автоматизированные программы, которые маскируются под различные сервисы, например, проверку браузера перед переходом на сайт (как упоминается в статье на iz.ru). Их цель – получить доступ к вашим учетным данным, данным банковских карт или другим конфиденциальным сведениям. Они часто используют социальную инженерию, то есть манипулируют пользователями, чтобы те добровольно предоставили им необходимую информацию.

Принцип работы обычно следующий:

- Вам предлагается пройти «проверку» или воспользоваться «бесплатным» сервисом.

- При переходе по ссылке вы попадаете на сайт, имитирующий легитимный ресурс.

- Вам предлагается ввести логин и пароль от учетной записи (например, Telegram, социальной сети, электронной почты).

- После ввода данных злоумышленники получают к ним доступ.

Основные схемы мошенничества с использованием ботов-«раздеваторов»

Мошенники постоянно совершенствуют свои методы, но можно выделить несколько наиболее распространенных схем:

Поддельные сервисы проверки безопасности

Как уже упоминалось, боты могут маскироваться под сервисы проверки браузера или системы безопасности. Вам может прийти сообщение с предупреждением о том, что ваш браузер устарел или содержит вредоносное ПО, и предложением пройти «проверку». При переходе по ссылке вы попадете на фишинговый сайт, где вас попросят ввести свои данные.

Обещания бесплатных бонусов и призов

Мошенники часто заманивают жертв обещаниями денежных призов, бесплатного Telegram Premium или других бонусов. Для получения «приза» вас попросят пройти «верификацию» или «подтвердить» свою личность, предоставив свои данные. Как сообщает Hi-Tech Mail, Telegram стал особенно популярной площадкой для таких схем.

Кража аккаунтов Telegram

По данным компании F6, за первые три месяца 2025 года русскоязычные хакерские группы украли почти 900 тысяч аккаунтов Telegram. Украденный аккаунт используется для рассылки спама, мошеннических сообщений и дальнейших атак на контакты жертвы.

Фишинговые ссылки в мессенджерах

Вам может прийти сообщение от якобы знакомого человека или организации со ссылкой на «интересный» сайт или «важную» информацию. При переходе по ссылке вы попадете на фишинговый сайт, где вас попросят ввести свои данные.

Как защитить себя от мошенничества с ботами-«раздеваторами»?

Защита от мошенничества требует внимательности и соблюдения простых правил безопасности:

- Не переходите по подозрительным ссылкам. Особенно если они пришли от незнакомых отправителей или содержат грамматические ошибки.

- Не вводите свои данные на непроверенных сайтах. Перед вводом логина и пароля убедитесь, что сайт является официальным и защищенным (в адресной строке должен быть значок замка).

- Включите двухфакторную аутентификацию. Это значительно усложнит доступ к вашим учетным записям, даже если злоумышленники узнают ваш пароль.

- Будьте осторожны с обещаниями бесплатных бонусов и призов. Помните, что бесплатный сыр бывает только в мышеловке.

- Регулярно обновляйте программное обеспечение. Обновления содержат исправления уязвимостей, которые могут быть использованы злоумышленниками.

- Используйте надежный антивирус. Антивирус поможет обнаружить и заблокировать вредоносное ПО.

- Сообщайте о подозрительных сообщениях и сайтах. Это поможет другим пользователям избежать мошенничества.

Что делать, если вы стали жертвой мошенников?

Если вы подозреваете, что стали жертвой мошенников, немедленно:

- Измените пароли от всех учетных записей, которые могли быть скомпрометированы.

- Сообщите в банк о несанкционированных транзакциях.

- Обратитесь в правоохранительные органы.

Помните: бдительность и осторожность – ваши лучшие союзники в борьбе с мошенниками. Не дайте им обмануть вас!