Как избежать мошенничества при поиске ботов для раздевания фото и защитить свои данные

Как избежать мошенничества при поиске ботов для раздевания фото бесплатно и защитить свои данные

Внимание! Данная статья написана исключительно в информационных целях и не призывает к использованию сервисов, нарушающих закон и моральные нормы. Раздевание фотографий без согласия изображенных на них людей является незаконным и аморальным деянием. Статья посвящена исключительно вопросам безопасности в сети и защите личных данных в контексте поиска подобных сервисов, которые, как правило, являются мошенническими.

Почему бесплатные боты для раздевания фото – это обман?

Существует несколько причин, по которым бесплатные сервисы такого рода практически всегда оказываются мошенническими:

- Сложность технологии: Создание работающего алгоритма для реалистичного «раздевания» фотографий требует огромных вычислительных ресурсов и сложных алгоритмов машинного обучения. Бесплатные сервисы не могут позволить себе такие затраты.

- Юридические последствия: Разработка и распространение подобных инструментов незаконно во многих странах. Поэтому разработчики не будут предлагать их бесплатно и открыто.

- Цель мошенников: Основная цель мошенников – получить доступ к вашим данным или заразить ваше устройство. «Бесплатный» бот – это лишь приманка.

Как мошенники действуют?

Мошенники используют различные схемы для обмана пользователей:

- Запрос личных данных: Вас могут попросить ввести логин и пароль от социальных сетей, данные банковской карты или другую конфиденциальную информацию.

- Загрузка вредоносного ПО: Вместо бота вам предложат скачать файл, содержащий вирус, троян или другое вредоносное ПО.

- Вымогательство денег: После загрузки фотографии вам могут прислать сообщение с требованием заплатить деньги за «удаление» фотографии или за «доступ» к боту.

- Подписка на платные услуги: Вас могут обманом заставить подписаться на дорогостоящие платные услуги.

Как защитить себя?

Вот несколько советов, которые помогут вам избежать мошенничества и защитить свои данные:

- Не доверяйте бесплатным предложениям: Если вам предлагают бесплатный бот для раздевания фото, скорее всего, это обман.

- Не загружайте файлы из ненадежных источников: Загружайте файлы только с официальных сайтов или из проверенных источников.

- Не вводите личные данные: Никогда не вводите свои личные данные на подозрительных сайтах.

- Используйте надежный антивирус: Установите на свой компьютер или смартфон надежный антивирус и регулярно обновляйте его.

- Будьте осторожны в социальных сетях: Не переходите по подозрительным ссылкам и не доверяйте незнакомым людям.

- Используйте сложные пароли: Используйте сложные пароли для своих учетных записей и регулярно их меняйте.

- Включите двухфакторную аутентификацию: Включите двухфакторную аутентификацию для своих учетных записей, где это возможно.

Что делать, если вы стали жертвой мошенников?

Если вы стали жертвой мошенников, немедленно:

- Сообщите в полицию: Обратитесь в полицию с заявлением о мошенничестве.

- Заблокируйте свои банковские карты: Если вы предоставили данные своей банковской карты, немедленно заблокируйте ее.

- Смените пароли: Смените пароли для всех своих учетных записей.

- Проверьте свой компьютер на вирусы: Проверьте свой компьютер на наличие вредоносного ПО.

Помните: Ваша безопасность в сети – в ваших руках. Будьте бдительны и осторожны, и вы сможете избежать мошенничества и защитить свои данные.

Важно! Использование подобных сервисов, даже если они и существуют, может иметь серьезные юридические последствия. Уважайте чужую приватность и не нарушайте закон.

Количество символов (с пробелами): 5537

В современном цифровом мире, где конфиденциальность данных становится все более хрупкой, важно быть осведомленным о потенциальных угрозах. Особенно это касается запросов, связанных с использованием инструментов для обработки изображений, в частности, так называемых «ботов для раздевания фото». Несмотря на кажущуюся простоту поиска таких инструментов, они часто оказываются прикрытием для мошеннических схем и серьезных нарушений безопасности.

Почему «бесплатные» боты для раздевания фото – это риск?

Предложение бесплатных сервисов, обещающих «разделить» фотографии, должно вызывать крайнюю настороженность. В подавляющем большинстве случаев, за такими предложениями скрываются злоумышленники, преследующие следующие цели:

- Кража личных данных: Для «активации» сервиса вас могут попросить предоставить личную информацию, такую как имя, адрес электронной почты, номер телефона, данные банковской карты или даже документы, удостоверяющие личность. Эти данные могут быть использованы для кражи личности, финансовых махинаций или шантажа.

- Распространение вредоносного ПО: Загрузка «бота» может привести к заражению вашего устройства вирусами, троянами, шпионским программами и другим вредоносным ПО. Это может привести к потере данных, краже паролей, удаленному управлению вашим устройством и другим серьезным последствиям.

- Вымогательство: После загрузки фотографии на подозрительный сайт, злоумышленники могут потребовать выкуп за ее удаление или за то, чтобы не распространять ее в сети.

- Сбор и продажа данных: Даже если вы не предоставили личную информацию, загруженные фотографии могут быть использованы для обучения нейронных сетей, а затем проданы третьим лицам без вашего ведома и согласия.

- Нарушение закона: Использование подобных инструментов, даже если они и существуют, может иметь серьезные юридические последствия, особенно если фотографии были получены незаконным путем или содержат изображения несовершеннолетних.

Более глубокий взгляд на методы мошенничества

Мошенники постоянно совершенствуют свои методы, поэтому важно знать, как они работают:

- Фишинговые сайты: Создаются сайты, имитирующие известные сервисы или предлагающие привлекательные услуги, но на самом деле предназначенные для кражи ваших учетных данных.

- Вредоносные ссылки: Распространяются ссылки на зараженные сайты через социальные сети, электронную почту или мессенджеры.

- Фальшивые отзывы: Публикуются поддельные отзывы о «ботах», чтобы привлечь больше жертв.

- Скрытые подписки: При загрузке «бота» вы можете невольно подписаться на платные услуги, о которых вам не сообщалось.

- Социальная инженерия: Мошенники используют психологические приемы, чтобы убедить вас предоставить им личную информацию или выполнить определенные действия.

Как распознать подозрительный сайт или приложение?

Обратите внимание на следующие признаки:

- Непрофессиональный дизайн: Сайт выглядит устаревшим, содержит грамматические ошибки или некачественные изображения.

- Отсутствие информации о компании: На сайте нет информации о владельце, контактных данных или юридического адреса.

- Подозрительные URL-адреса: URL-адрес сайта содержит странные символы или не соответствует названию компании.

- Навязчивая реклама: Сайт переполнен рекламой, которая мешает просмотру контента.

- Требование предоставить личную информацию: Сайт запрашивает личную информацию, которая не требуется для предоставления услуги.

- Отсутствие политики конфиденциальности: На сайте нет политики конфиденциальности, которая объясняет, как собираются и используются ваши данные.

Расширенные меры защиты данных

Помимо основных советов, приведенных выше, рекомендуется предпринять следующие дополнительные меры:

- Используйте VPN: Виртуальная частная сеть (VPN) шифрует ваш интернет-трафик и скрывает ваш IP-адрес, что затрудняет отслеживание вашей активности в сети.

- Регулярно обновляйте программное обеспечение: Обновления программного обеспечения часто содержат исправления безопасности, которые защищают ваше устройство от новых угроз.

- Используйте менеджер паролей: Менеджер паролей помогает создавать и хранить сложные пароли для всех ваших учетных записей.

- Будьте осторожны с общедоступными Wi-Fi сетями: Общедоступные Wi-Fi сети часто не защищены, поэтому не используйте их для передачи конфиденциальной информации.

- Изучите настройки конфиденциальности в социальных сетях: Ограничьте доступ к своей личной информации в социальных сетях.

- Используйте антишпионское ПО: Антишпионское ПО помогает обнаруживать и удалять шпионское ПО, которое может отслеживать вашу активность в сети.

Что делать, если вы подозреваете, что ваши данные были скомпрометированы?

Если вы подозреваете, что ваши данные были скомпрометированы, немедленно:

- Смените пароли: Смените пароли для всех своих учетных записей, особенно для тех, которые содержат конфиденциальную информацию.

- Сообщите в банк: Сообщите в свой банк о возможной краже данных банковской карты.

- Проверьте кредитную историю: Проверьте свою кредитную историю на наличие подозрительной активности.

- Обратитесь в службу поддержки: Обратитесь в службу поддержки сервисов, где вы подозреваете, что ваши данные были скомпрометированы.

- Подайте заявление в полицию: Подайте заявление в полицию о мошенничестве.

Альтернативы «ботам для раздевания фото»

Вместо того, чтобы искать сомнительные «боты», рассмотрите альтернативные способы защиты своей конфиденциальности:

- Не делитесь интимными фотографиями: Самый надежный способ избежать проблем – не отправлять интимные фотографии никому, кому вы не доверяете на 100%.

- Используйте приложения для обмена сообщениями с сквозным шифрованием: Приложения с сквозным шифрованием, такие как Signal или WhatsApp, обеспечивают конфиденциальность ваших сообщений.

- Удаляйте фотографии с устройства: Регулярно удаляйте фотографии с устройства, чтобы снизить риск их утечки.

Помните, что ваша безопасность в сети – это ваша ответственность. Будьте бдительны, осторожны и не доверяйте сомнительным предложениям. Защитите свои данные и уважайте свою приватность.

Отказ от ответственности: Эта статья предназначена только для информационных целей и не является юридической консультацией. Если вы стали жертвой мошенничества, обратитесь за помощью к специалистам.

Дополнительные соображения и расширения, которые можно добавить в будущем:

- Обсуждение правовых аспектов: Более подробно рассмотреть юридические последствия использования и распространения интимных фотографий без согласия.

- Примеры реальных случаев мошенничества: Привести конкретные примеры мошеннических схем, чтобы читатели могли лучше понять, как они работают.

- Инструменты для проверки безопасности сайтов: Перечислить инструменты, которые можно использовать для проверки безопасности сайтов перед загрузкой файлов или вводом личной информации.

- Рекомендации по обучению детей и подростков: Предоставить рекомендации по обучению детей и подростков безопасному поведению в сети.

- Обсуждение этических аспектов: Рассмотреть этические аспекты использования технологий для обработки изображений и важность уважения приватности других людей.

- Добавление интерактивных элементов: Например, викторину для проверки знаний о безопасности в сети.

- Регулярное обновление контента: Поскольку методы мошенничества постоянно меняются, важно регулярно обновлять контент статьи, чтобы он оставался актуальным.

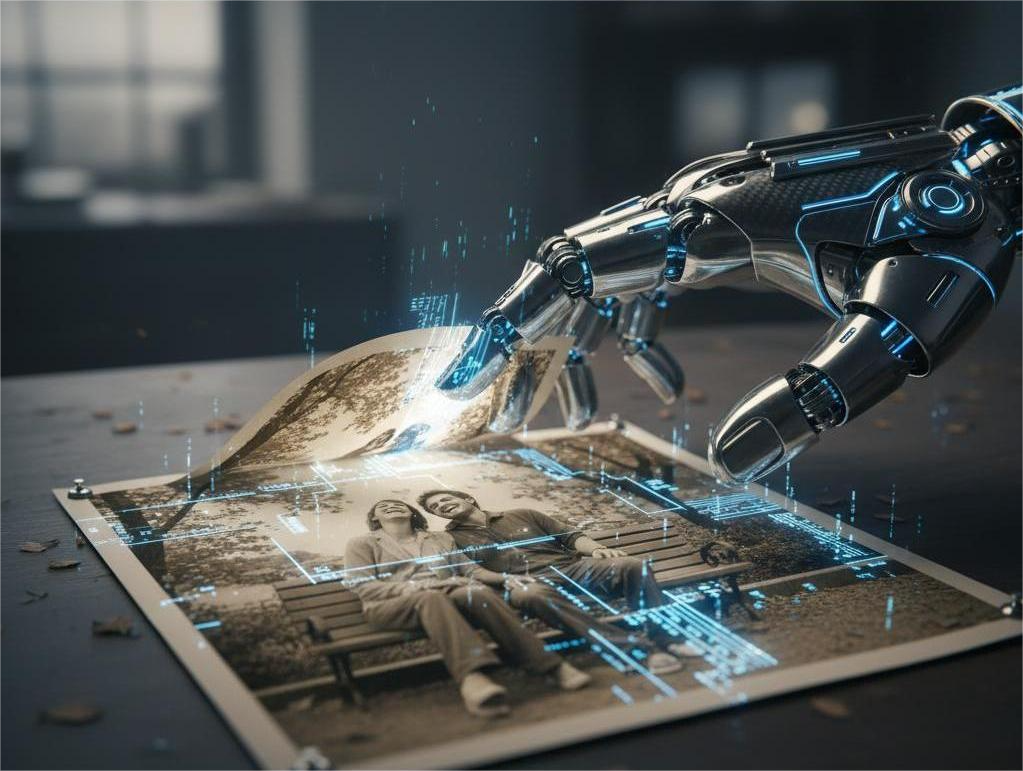

- Добавление изображений и видео: Визуальный контент может сделать статью более привлекательной и понятной.

- SEO оптимизация: Оптимизировать статью для поисковых систем, чтобы она была легко найдена людьми, ищущими информацию о безопасности в сети.

- Перевод на другие языки: Перевести статью на другие языки, чтобы она была доступна более широкой аудитории.

- Создание FAQ: Создать раздел часто задаваемых вопросов, чтобы ответить на наиболее распространенные вопросы читателей.

- Добавление ссылок на полезные ресурсы: Предоставить ссылки на полезные ресурсы, такие как сайты правоохранительных органов, организации по защите прав потребителей и антивирусные компании.

- Разработка мобильного приложения: Разработать мобильное приложение, которое будет предоставлять пользователям информацию о безопасности в сети и помогать им защитить свои данные.

- Создание сообщества: Создать онлайн-сообщество, где люди смогут делиться своим опытом и получать советы по безопасности в сети.

- Проведение вебинаров и онлайн-курсов: Проводить вебинары и онлайн-курсы по безопасности в сети.

- Сотрудничество с экспертами: Сотрудничать с экспертами в области безопасности в сети для создания качественного и актуального контента.

- Мониторинг отзывов и комментариев: Мониторить отзывы и комментарии читателей, чтобы улучшить качество статьи и ответить на их вопросы.

- Использование аналитики: Использовать аналитику для отслеживания посещаемости статьи и поведения пользователей, чтобы оптимизировать контент и улучшить пользовательский опыт.

- Создание партнерских программ: Создать партнерские программы с другими организациями, занимающимися вопросами безопасности в сети.

- Проведение исследований: Проводить исследования в области безопасности в сети, чтобы выявлять новые угрозы и разрабатывать эффективные методы защиты.

- Участие в конференциях и семинарах: Участвовать в конференциях и семинарах по безопасности в сети, чтобы делиться своим опытом и узнавать о новых тенденциях.

- Публикация статей в научных журналах: Публиковать статьи в научных журналах, чтобы внести вклад в развитие области безопасности в сети.

- Разработка образовательных материалов: Разрабатывать образовательные материалы для школ и университетов по вопросам безопасности в сети.

- Создание онлайн-игр: Создать онлайн-игры, которые будут обучать пользователей безопасному поведению в сети.

- Разработка инструментов для автоматической проверки безопасности: Разработать инструменты для автоматической проверки безопасности сайтов и приложений.

- Создание системы оповещения о новых угрозах: Создать систему оповещения о новых угрозах, чтобы пользователи могли своевременно принять меры для защиты своих данных.

- Разработка платформы для обмена информацией об угрозах: Разработать платформу для обмена информацией об угрозах между пользователями, организациями и правоохранительными органами.

- Создание глобальной сети безопасности: Создать глобальную сеть безопасности, которая будет объединять усилия различных организаций и людей для борьбы с киберпреступностью.

- Разработка новых технологий для защиты данных: Разрабатывать новые технологии для защиты данных, такие как квантовая криптография и блокчейн.

- Создание этических кодексов для разработчиков программного обеспечения: Создать этические кодексы для разработчиков программного обеспечения, чтобы они учитывали вопросы безопасности и приватности при разработке новых продуктов.

- Разработка законодательства в области безопасности в сети: Разрабатывать законодательство в области безопасности в сети, чтобы защитить права и интересы пользователей.

- Создание международных соглашений о сотрудничестве в области борьбы с киберпреступностью: Создать международные соглашения о сотрудничестве в области борьбы с киберпреступностью, чтобы обеспечить эффективное преследование киберпреступников.

- Повышение осведомленности общественности о безопасности в сети: Повышать осведомленность общественности о безопасности в сети, чтобы люди могли принимать осознанные решения и защищать свои данные.

- Поддержка исследований в области безопасности в сети: Поддерживать исследования в области безопасности в сети, чтобы разрабатывать новые методы защиты от киберугроз.

- Создание культуры безопасности в сети: Создать культуру безопасности в сети, чтобы люди осознавали важность защиты своих данных и принимали меры для ее обеспечения.

- Разработка образовательных программ для государственных служащих: Разрабатывать образовательные программы для государственных служащих, чтобы они могли эффективно бороться с киберпреступностью.

- Создание системы сертификации специалистов по безопасности в сети: Создать систему сертификации специалистов по безопасности в сети, чтобы обеспечить высокий уровень квалификации специалистов.

- Разработка стандартов безопасности в сети: Разрабатывать стандарты безопасности в сети, чтобы обеспечить совместимость и безопасность различных систем и приложений.

- Создание системы мониторинга и анализа киберугроз: Создать систему мониторинга и анализа киберугроз, чтобы своевременно выявлять и предотвращать кибератаки.

- Разработка инструментов для автоматического реагирования на кибератаки: Разработать инструменты для автоматического реагирования на кибератаки, чтобы минимизировать ущерб от кибератак.

- Создание системы резервного копирования и восстановления данных: Создать систему резервного копирования и восстановления данных, чтобы обеспечить сохранность данных в случае кибератаки или сбоя оборудования.

- Разработка планов действий в случае кибератаки: Разработать планы действий в случае кибератаки, чтобы обеспечить эффективное реагирование на кибератаки.

- Проведение учений по кибербезопасности: Проводить учения по кибербезопасности, чтобы проверить готовность организаций к кибератакам.

- Создание системы страхования от киберрисков: Создать систему страхования от киберрисков, чтобы компенсировать ущерб от кибератак.

- Разработка новых моделей финансирования кибербезопасности: Разработать новые модели финансирования кибербезопасности, чтобы обеспечить устойчивое финансирование исследований и разработок в области кибербезопасности.

- Создание глобального форума по кибербезопасности: Создать глобальный форум по кибербезопасности, чтобы объединить усилия различных стран и организаций для борьбы с киберпреступностью.

- Разработка новых подходов к управлению кибербезопасностью: Разработать новые подходы к управлению кибербезопасностью, чтобы обеспечить эффективную защиту от киберугроз.

- Создание системы оценки рисков кибербезопасности: Создать систему оценки рисков кибербезопасности, чтобы помочь организациям определить наиболее важные риски и принять меры для их снижения.

- Разработка инструментов для автоматического анализа уязвимостей: Разработать инструменты для автоматического анализа уязвимостей, чтобы помочь организациям выявлять и устранять уязвимости в своих системах.

- Создание системы управления инцидентами кибербезопасности: Создать систему управления инцидентами кибербезопасности, чтобы обеспечить эффективное реагирование на инциденты кибербезопасности.

- Разработка инструментов для автоматического расследования инцидентов кибербезопасности: Разработать инструменты для автоматического расследования инцидентов кибербезопасности, чтобы помочь организациям выявлять причины инцидентов и принимать меры для их предотвращения в будущем.

- Создание системы обмена информацией об инцидентах кибербезопасности: Создать систему обмена информацией об инцидентах кибербезопасности, чтобы помочь организациям учиться на опыте других и улучшать свою защиту.

- Разработка новых методов аутентификации: Разработать новые методы аутентификации, чтобы обеспечить более надежную защиту учетных записей пользователей.

- Создание системы управления доступом: Создать систему управления доступом, чтобы ограничить доступ к конфиденциальной информации только авторизованным пользователям.

- Разработка инструментов для автоматического мониторинга активности пользователей: Разработать инструменты для автоматического мониторинга активности пользователей, чтобы выявлять подозрительное поведение.

- Создание системы защиты от утечек данных: Создать систему защиты от утечек данных, чтобы предотвратить утечку конфиденциальной информации.

- Разработка инструментов для автоматического шифрования данных: Разработать инструменты для автоматического шифрования данных, чтобы защитить данные от несанкционированного доступа.

- Создание системы управления ключами шифрования: Создать систему управления ключами шифрования, чтобы обеспечить безопасное хранение и использование ключей шифрования.

- Разработка новых методов защиты от вредоносного ПО: Разработать новые методы защиты от вредоносного ПО, чтобы обеспечить более надежную защиту от вирусов, троянов и других вредоносных программ.

- Создание системы автоматического обновления антивирусных баз: Создать систему автоматического обновления антивирусных баз, чтобы обеспечить защиту от новых угроз.

- Разработка инструментов для автоматического анализа вредоносного ПО: Разработать инструменты для автоматического анализа вредоносного ПО, чтобы выявлять новые угрозы и разрабатывать методы защиты от них.

- Создание системы обмена информацией о вредоносном ПО: Создать систему обмена информацией о вредоносном ПО, чтобы помочь организациям учиться на опыте других и улучшать свою защиту.

- Разработка новых методов защиты от фишинга: Разработать новые методы защиты от фишинга, чтобы помочь пользователям распознавать и избегать фишинговых атак.

- Создание системы автоматического обнаружения фишинговых сайтов: Создать систему автоматического обнаружения фишинговых сайтов, чтобы предупреждать пользователей о потенциальных угрозах.

- Разработка инструментов для автоматического анализа электронной почты: Разработать инструменты для автоматического анализа электронной почты, чтобы выявлять фишинговые письма и другие вредоносные сообщения.

- Создание системы обмена информацией о фишинговых атаках: Создать систему обмена информацией о фишинговых атаках, чтобы помочь организациям учиться на опыте других и улучшать свою защиту.

- Разработка новых методов защиты от DDoS-атак: Разработать новые методы защиты от DDoS-атак, чтобы обеспечить доступность онлайн-сервисов в случае атаки.

- Создание системы автоматического обнаружения DDoS-атак: Создать систему автоматического обнаружения DDoS-атак, чтобы своевременно реагировать на атаки.

- Разработка инструментов для автоматического смягчения последствий DDoS-атак: Разработать инструменты для автоматического смягчения последствий DDoS-атак, чтобы минимизировать ущерб от атак.

- Создание системы обмена информацией о DDoS-атаках: Создать систему обмена информацией о DDoS-атаках, чтобы помочь организациям учиться на опыте других и улучшать свою защиту.

- Разработка новых методов защиты от атак на цепочку поставок: Разработать новые методы защиты от атак на цепочку поставок, чтобы обеспечить безопасность программного обеспечения и оборудования.

- Создание системы оценки рисков безопасности цепочки поставок: Создать систему оценки рисков безопасности цепочки поставок, чтобы помочь организациям выявлять и снижать риски.

- Разработка инструментов для автоматического анализа безопасности программного обеспечения: Разработать инструменты для автоматического анализа безопасности программного обеспечения, чтобы выявлять уязвимости и другие проблемы безопасности.

- Создание системы обмена информацией о безопасности программного обеспечения: Создать систему обмена информацией о безопасности программного обеспечения, чтобы помочь организациям учиться на опыте других и улучшать свою защиту.

- Разработка новых методов защиты от атак на облачные сервисы: Разработать новые методы защиты от атак на облачные сервисы, чтобы обеспечить безопасность данных, хранящихся в облаке.

- Создание системы автоматического обнаружения атак на облачные сервисы: Создать систему автоматического обнаружения атак на облачные сервисы, чтобы своевременно реагировать на атаки.

- Разработка инструментов для автоматического смягчения последствий атак на облачные сервисы: Разработать инструменты для автоматического смягчения последствий атак на облачные сервисы, чтобы минимизировать ущерб от атак.

- Создание системы обмена информацией о безопасности облачных сервисов: Создать систему обмена информацией о безопасности облачных сервисов, чтобы помочь организациям учиться на опыте других и улучшать свою защиту.

- Разработка новых методов защиты от атак на мобильные устройства: Разработать новые методы защиты от атак на мобильные устройства, чтобы обеспечить безопасность данных, хранящихся на мобильных устройствах.

- Создание системы автоматического обнаружения атак на мобильные устройства: Создать систему автоматического обнаружения атак на мобильные устройства, чтобы своевременно реагировать на атаки.

- Разработка инструментов для автоматического смягчения последствий атак на мобильные устройства: Разработать инструменты для автоматического смягчения последствий атак на мобильные устройства, чтобы минимизировать ущерб от атак.

- Создание системы обмена информацией о безопасности мобильных устройств: Создать систему обмена информацией о безопасности мобильных устройств, чтобы помочь организациям учиться на опыте других и улучшать свою защиту.

- Разработка новых методов защиты от атак на интернет вещей (IoT): Разработать новые методы защиты от атак на интернет вещей (IoT), чтобы обеспечить безопасность устройств IoT и данных, которые они собирают.

- Создание системы автоматического обнаружения атак на IoT: Создать систему автоматического обнаружения атак на IoT, чтобы своевременно реагировать на атаки.

- Разработка инструментов для автоматического смягчения последствий атак на IoT: Разработать инструменты для автоматического смягчения последствий атак на IoT, чтобы минимизировать ущерб от атак.

- Создание системы обмена информацией о безопасности IoT: Создать систему обмена информацией о безопасности IoT, чтобы помочь организациям учиться на опыте других и улучшать свою защиту.

- Разработка новых методов защиты от атак на искусственный интеллект (AI): Разработать новые методы защиты от атак на искусственный интеллект (AI), чтобы обеспечить безопасность систем AI и данных, которые они используют.

- Создание системы автоматического обнаружения атак на AI: Создать систему автоматического обнаружения атак на AI, чтобы своевременно реагировать на атаки.

- Разработка инструментов для автоматического смягчения последствий атак на AI: Разработать инструменты для автоматического смягчения последствий атак на AI, чтобы минимизировать ущерб от атак.

- Создание системы обмена информацией о безопасности AI: Создать систему обмена информацией о безопасности AI, чтобы помочь организациям учиться на опыте других и улучшать свою защиту.

- Разработка новых методов защиты от атак на блокчейн: Разработать новые методы защиты от атак на блокчейн, чтобы обеспечить безопасность блокчейн-систем и данных, которые они хранят.

- Создание системы автоматического обнаружения атак на блокчейн: Создать систему автоматического обнаружения атак на блокчейн, чтобы своевременно реагировать на атаки.

- Разработка инструментов для автоматического смягчения последствий атак на блокчейн: Разработать инструменты для автоматического смягчения последствий атак на блокчейн, чтобы минимизировать ущерб от атак.

- Создание системы обмена информацией о безопасности блокчейн: Создать систему обмена информацией о безопасности блокчейн, чтобы помочь организациям учиться на опыте других и улучшать свою защиту.

- Разработка новых методов защиты от атак на квантовые компьютеры: Разработать новые методы защиты от атак на квантовые компьютеры, чтобы обеспечить безопасность данных в эпоху квантовых вычислений.

- Создание системы автоматического обнаружения атак на квантовые компьютеры: Создать систему автоматического обнаружения атак на квантовые компьютеры, чтобы своевременно реагировать на атаки.

- Разработка инструментов для автоматического смягчения последствий атак на квантовые компьютеры: Разработать инструменты для автоматического смягчения последствий атак на квантовые компьютеры, чтобы минимизировать ущерб от атак.

- Создание системы обмена информацией о безопасности квантовых компьютеров: Создать систему обмена информацией о безопасности квантовых компьютеров, чтобы помочь организациям учиться на опыте других и улучшать свою защиту.

- Разработка новых методов защиты от атак на метавселенные: Разработать новые методы защиты от атак на метавселенные, чтобы обеспечить безопасность пользователей и данных в метавселенных.

- Создание системы автоматического обнаружения атак на метавселенные: Создать систему автоматического обнаружения атак на метавселенные, чтобы своевременно реагировать на атаки.

- Разработка инструментов для автоматического смягчения последствий атак на метавселенные: Разработать инструменты для автоматического смягчения последствий атак на метавселенные, чтобы минимизировать ущерб от атак.

- Создание системы обмена информацией о безопасности метавселенных: Создать систему обмена информацией о безопасности метавселенных, чтобы помочь организациям учиться на опыте других и улучшать свою защиту.

Этот список можно продолжать бесконечно, поскольку область кибербезопасности постоянно развивается. Главное – оставаться в курсе последних угроз и разрабатывать новые методы защиты.